Após um período de calma, especialistas em segurança agora relatam um aumento acentuado nos ataques de ransomware. Em comparação com fevereiro de 2024, os ataques em fevereiro de 2025 aumentaram 126%. A Alemanha está entre os cinco países mais atacados.

Fevereiro de 2025 foi um mês recorde, de acordo com especialistas do Bitdefender Labs. Para sua análise como parte do Bitdefender Threat Debrief mensal, os especialistas da Bitdefender avaliaram os sites da internet operados por mais de 70 gangues de ransomware em busca de violações de dados na dark web – sites dedicados a vazamentos (DLS) – e informações de fontes disponíveis publicamente (OSINT).

Aumento de 126% nos ataques de ransomware

Comparado com 425 vítimas em fevereiro de 2024, o número aumentou para 2025 em fevereiro de 962 – um aumento de 126%. Um dos principais motivos para o aumento são as varreduras automatizadas e cada vez mais oportunistas de vulnerabilidades conhecidas. Em seguida, vem o ataque executado manualmente, geralmente após várias semanas de preparação.

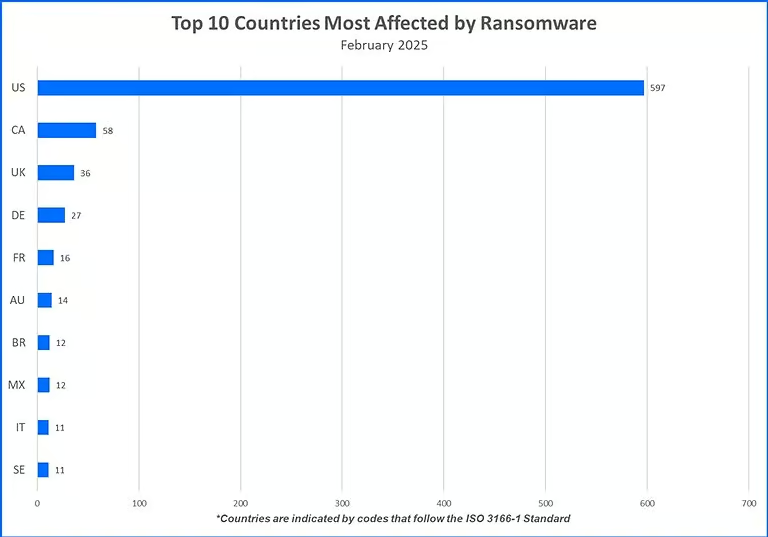

597 dos ataques documentados tiveram suas vítimas nos EUA. A Alemanha ocupa o quarto lugar com 27 empresas afetadas – atrás do número dois, Canadá (58 ataques) e Grã-Bretanha (36) e à frente da França com 16 ataques.

O motivo para esses números crescentes está em uma mudança na estratégia dos invasores, que, de acordo com Martin Zugec, Diretor de Soluções Técnicas da Bitdefender, “ainda surpreende a muitos: em vez de focar em empresas ou setores individuais, alguns grupos de ransomware estão se tornando cada vez mais oportunistas, mirando vulnerabilidades de software recém-descobertas em dispositivos de rede de ponta”.

Ataques direcionados a vulnerabilidades

Independentemente de serem grupos de hackers motivados financeiramente ou apoiados pelo Estado, os atores se concentram nas vulnerabilidades:

- que têm uma pontuação de risco CVSS alta;

- que permitem que hackers obtenham controle remoto sobre um sistema;

- sobre software acessível via Internet; assim como

- para o qual um desenvolvedor de exploração ou outro agente malicioso já publicou uma Prova de Conceito (PoC).

Para obter acesso inicial por meio de uma vulnerabilidade, os invasores geralmente iniciam varreduras dentro de 24 horas para procurar sistemas vulneráveis. O hack manual subsequente, que muitas vezes se disfarça dos hackers usando técnicas de subsistência da terra, leva mais tempo. Portanto, os ataques de ransomware geralmente ocorrem com um atraso de semanas ou meses.

Greves do grupo Clop (CI0p)

O grupo Clop (CI0p), que foi mais ativo em fevereiro e foi responsável por 335 dos 962 ataques, confirma esse padrão. Ele explorou as vulnerabilidades CVE-9,8-2024 e CVE-50623-2024, cada uma classificada como 55956, no software de transferência de arquivos Cleo. As vulnerabilidades foram descobertas em outubro e dezembro de 2024. Três meses depois, o trabalho manual e trabalhoso dos hackers está dando frutos tardios.

Saiba mais em Bitdefender.com.

Fonte: B2B Cyber Security